Dites adieu au lien de compte : Comment réaliser une correspondance précise entre les adresses IP de proxy et l'environnement de compte Facebook ?

Dans les domaines du commerce électronique transfrontalier et du marketing à l'étranger, les comptes Facebook sont des atouts précieux pour se connecter avec les clients mondiaux. Cependant, de nombreuses équipes de marketing et agences de publicité sont confrontées à un cauchemar commun : des comptes bannis en masse en raison de liens. Vous avez peut-être consacré beaucoup de temps et d'efforts à la gestion de comptes et à l'optimisation de publicités, mais vous pourriez échouer en raison d'un détail apparemment insignifiant – la correspondance entre les adresses IP de proxy et l'environnement du compte. Aujourd'hui, nous allons explorer en profondeur le cœur de ce problème et partager une approche professionnelle pour réaliser une correspondance sans erreur entre « proxy-compte ».

Pourquoi vos comptes Facebook sont-ils toujours « à nu » ?

Imaginez que vous gérez des dizaines, voire des centaines, de comptes Facebook pour différents clients, régions ou campagnes marketing. Par mesure de sécurité, vous utilisez des adresses IP de proxy, pensant que vous êtes ainsi tranquille. Mais la réalité est que les alarmes de bannissement de compte retentissent encore fréquemment. La cause du problème n'est souvent pas le proxy lui-même, mais plutôt l'incohérence de l'« environnement ».

Le système de contrôle des risques de Facebook est extrêmement complexe ; il ne se contente pas de vérifier votre adresse IP. Il construit une « empreinte numérique », comprenant une série de paramètres tels que les cookies de votre navigateur, le cache, le fuseau horaire, la langue, WebRTC, l'empreinte Canvas, etc. Lorsque vous utilisez le même pool d'adresses IP de proxy pour plusieurs comptes, mais que l'environnement du navigateur de chaque compte varie considérablement, cela ressemble à la même personne apparaissant à plusieurs reprises sous différents déguisements aux yeux de Facebook, ce qui augmente considérablement le risque de lien. La correspondance entre les adresses IP de proxy et l'environnement du compte est la première, et la plus facile à ignorer, ligne de défense anti-lien.

Le piège de la gestion manuelle : l'efficacité et la sécurité difficiles à concilier

Face à la gestion de plusieurs comptes, les méthodes traditionnelles se résument généralement à quelques-unes : utiliser plusieurs machines virtuelles ou VPS, s'appuyer sur des plugins de navigateur multi-onglets, ou passer manuellement les proxies. Bien que ces méthodes semblent directes, elles présentent des limites et des risques énormes :

- Faible efficacité : Configurer manuellement une adresse IP de proxy et un environnement de navigateur indépendants pour chaque compte est chronophage, laborieux et sujet aux erreurs. Lors de la collaboration en équipe, la confusion de configuration est une norme.

- Pollution de l'environnement : Le nettoyage incomplet du cache et des cookies du navigateur peut entraîner des fuites d'informations entre différents comptes, formant des « liens mous ».

- Gestion désordonnée des proxies : L'enregistrement et l'attribution manuels des adresses IP de proxy peuvent facilement entraîner une utilisation répétée ou une configuration incorrecte, conduisant directement au marquage des adresses IP.

- Impossible de passer à l'échelle : Lorsque le nombre de comptes atteint des centaines, le modèle de gestion manuelle s'effondre complètement, et les coûts d'exploitation augmentent de façon exponentielle.

Ces méthodes consistent essentiellement à « réparer » le problème, plutôt qu'à le résoudre au niveau du système. Elles lient l'énergie des gestionnaires à des opérations de maintenance fastidieuses, plutôt qu'aux stratégies marketing principales.

De l'« isolation » à la « correspondance » : construire une logique de base sécurisée

La solution la plus raisonnable devrait partir de la logique de base, en considérant chaque compte Facebook comme une identité numérique virtuelle qui nécessite d'être entièrement indépendante et stable. La construction de cette identité nécessite une coordination précise de deux éléments clés :

- Un réseau de proxy propre et stable : les adresses IP de proxy doivent avoir une haute anonymat, une grande pureté (non abusées), et idéalement fournir des adresses IP résidentielles ou de centre de données correspondant à la région cible.

- Un environnement de navigateur indépendant et isolé : chaque compte doit fonctionner dans un environnement de navigateur physiquement isolé, avec ses propres cookies, son stockage local, ses informations d'empreinte, et ses paramètres d'environnement (tels que le fuseau horaire, la langue) doivent être cohérents avec la localisation géographique de l'adresse IP du proxy.

Ce n'est qu'en réalisant une correspondance précise automatisée, un à un, de ces deux éléments qu'il est possible de couper les fils de connexion entre les comptes à la source. Cela signifie que nous avons besoin d'un système capable de lier intelligemment des ressources de proxy de haute qualité à des environnements de navigateur indépendants.

La force de l'intégration : comment FBMM et IPocto réalisent une correspondance « proxy-compte » sans erreur

En pratique, la mise en œuvre de l'approche susmentionnée nécessite une solution capable d'intégrer de manière transparente les services de proxy et les plateformes de gestion multi-comptes. C'est précisément là que résident la valeur des outils professionnels. Prenons l'exemple de plateformes comme FBMM (Facebook Multi Manager) ; lorsqu'elles sont profondément intégrées à des services de proxy professionnels (tels que IPocto), elles peuvent construire un flux de travail automatisé efficace et sécurisé.

Sa valeur fondamentale réside dans la synchronisation automatisée et la configuration précise :

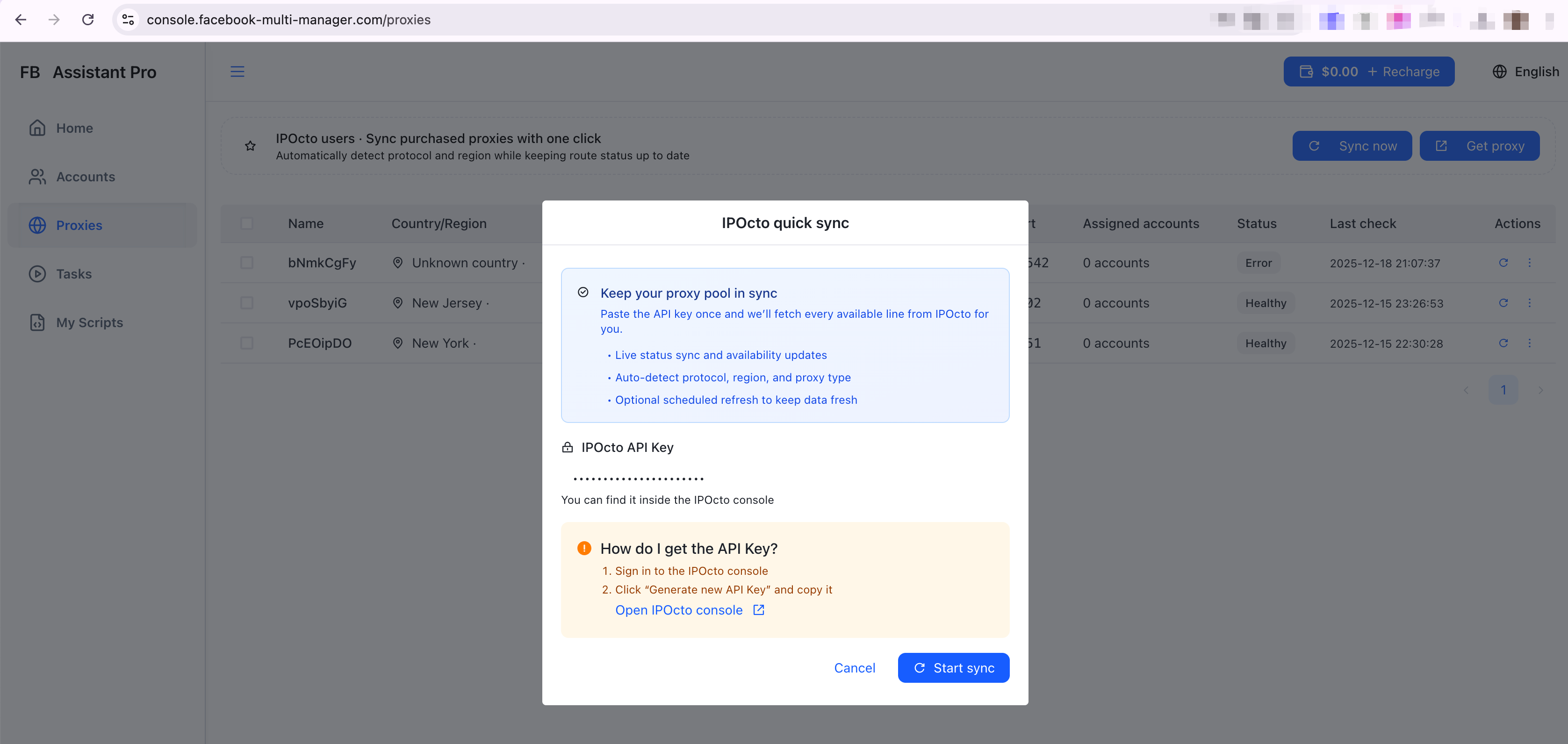

- Synchronisation en un clic, dites adieu à la saisie manuelle : les utilisateurs n'ont pas besoin de basculer entre plusieurs plateformes, de copier-coller les adresses IP et les ports. FBMM peut directement synchroniser la liste de proxy de haute qualité fournie par IPocto, éliminant ainsi par principe les risques d'erreurs de saisie manuelle, de confusion de format ou d'attribution incorrecte d'adresses IP.

- Liaison « compte-proxy-environnement » trine : Chaque compte Facebook, lors de sa création ou de son attribution, est lié de manière permanente ou à long terme à une adresse IP de proxy spécifique et à un environnement de navigateur indépendant. Cette relation de liaison est automatiquement maintenue par le système, garantissant la traçabilité et la sécurité des opérations.

Grâce à cette intégration profonde, les managers ne se soucient plus des configurations complexes de proxy et des paramètres d'environnement, mais des performances marketing des comptes. La sécurité et l'efficacité, au lieu d'être opposées, deviennent un tout.

Transformation du flux de travail quotidien d'une équipe de commerce électronique transfrontalier

Examinons comment cette solution intégrée change l'expérience réelle grâce à un scénario :

Avant (phase de gestion manuelle) : Le matin, Xiaozhang, un spécialiste de l'exploitation, ouvre une feuille de calcul pour trouver les adresses IP de proxy correspondant aux 10 comptes qui doivent publier des produits aujourd'hui. Il ouvre un par un différents profils de navigateur et configure manuellement le proxy. Pendant le processus, il a accidentellement entré le proxy du compte A dans la configuration du compte B. L'après-midi, les deux comptes ont reçu une vérification de sécurité en même temps. Le soir, l'équipe doit envoyer des informations promotionnelles à 100 anciens clients, et Xiaozhang et ses collègues travaillent tard dans la nuit, répétant des opérations de commutation et d'envoi mécaniques.

Maintenant (après utilisation de la solution intégrée) : Xiaozhang importe en une fois 100 adresses IP résidentielles propres fournies par IPocto sur la plateforme FBMM. Grâce à des règles de configuration simples (par exemple, attribution par pays, par ligne d'activité), le système associe automatiquement ces 100 adresses IP à 100 environnements de navigateur indépendants et crée 100 fenêtres d'exploitation de compte Facebook. Lorsqu'il est nécessaire de publier des produits en masse, il lui suffit de modifier un message dans le centre de contrôle en masse de FBMM, de sélectionner le groupe de comptes cibles, et il peut terminer la publication en un clic. L'envoi de messages clients, les likes, les commentaires et d'autres tâches peuvent également être automatisés en masse. Xiaozhang économise plus de 12 heures par semaine, ce qui lui permet de se concentrer sur l'analyse des données publicitaires et l'optimisation des stratégies marketing. Plus important encore, le taux de survie des comptes de l'équipe a considérablement augmenté, et les bannissements dus à des problèmes d'environnement sont pratiquement nuls.

| Dimension de comparaison | Gestion manuelle traditionnelle | Solution d'intégration FBMM et IPocto |

|---|---|---|

| Efficacité de la configuration du proxy | Très faible, sujette aux erreurs | Synchronisation en un clic, zéro erreur |

| Isolation de l'environnement | Faible, dépend du nettoyage manuel | Isolation au niveau physique, correspondance automatique |

| Capacité de mise à l'échelle des opérations | Difficile de dépasser 50 comptes | Gère facilement des milliers de comptes |

| Efficacité de la collaboration en équipe | Configuration confuse, responsabilité floue | Permissions claires, opérations traçables |

| Risque principal | Erreur humaine entraînant un lien | La sécurité garantie par l'automatisation du système |

Conclusion

Dans le « jeu de la sécurité » de l'exploitation multi-comptes de Facebook, la victoire n'appartient pas à celui qui possède le plus d'adresses IP de proxy, mais à l'équipe qui peut réaliser la correspondance d'environnement la plus précise. L'intégration profonde des ressources de proxy de haute qualité (telles que IPocto) avec des plateformes professionnelles de gestion multi-comptes (telles que FBMM) pour construire un flux de travail automatisé de correspondance « proxy-compte-environnement » est une étape clé du passage d'une défense passive à une sécurité proactive.

Il ne s'agit pas seulement d'une mise à niveau des outils, mais aussi d'une évolution de la pensée de gestion. Elle libère les spécialistes du marketing des opérations techniques fastidieuses, leur permettant de se concentrer véritablement sur la création de contenu, l'interaction avec les clients et l'analyse des données, qui sont les principaux contributeurs de valeur. Dans le respect de la conformité, élargissez votre influence numérique de manière sûre et efficace.

Questions fréquentes FAQ

Q1 : J'utilise déjà des adresses IP de proxy, pourquoi mes comptes Facebook sont-ils toujours liés et bannis ? R1 : L'utilisation individuelle d'adresses IP de proxy n'est qu'une base. Le système de contrôle des risques de Facebook détecte plusieurs signaux, y compris les empreintes du navigateur, les cookies et les schémas de comportement. Si vos différents comptes partagent des environnements de navigateur similaires (même si les adresses IP sont différentes), ou si les adresses IP de proxy elles-mêmes ne sont pas propres et sont utilisées par plusieurs personnes, cela entraînera un lien. La clé est de réaliser une correspondance précise, un à un, entre les adresses IP de proxy et des environnements de navigateur complètement indépendants.

Q2 : Pour les petites et moyennes équipes gérant plusieurs comptes Facebook, quels sont les risques les plus importants à surveiller ? R2 : Outre les opérations manifestement illégales (telles que la publication de contenu interdit), la contamination croisée de l'environnement et les schémas de comportement opérationnel similaires sont deux tueurs cachés. Évitez de vous connecter fréquemment à différents comptes sur le même ordinateur avec le même navigateur. Il est conseillé d'utiliser des outils professionnels qui peuvent fournir une isolation de l'environnement et des fonctionnalités d'automatisation de masse, afin de créer une « identité numérique » indépendante et conforme pour chaque compte dès le départ, et de faire en sorte que les opérations quotidiennes (telles que la publication, l'interaction) suivent un rythme de comportement d'utilisateur normal.

Q3 : Comment juger si un outil de gestion multi-comptes est vraiment sécurisé ? R3 : Vous pouvez prêter attention à quelques points clés : 1. Technologie d'isolation de l'environnement : utilise-t-elle l'isolation réelle au niveau de la machine virtuelle ou au niveau du navigateur d'empreinte avancé. 2. Capacité d'intégration des proxies : prend-elle en charge l'accès pratique aux services de proxy de haute qualité et réalise-t-elle une correspondance automatique. 3. Logique de simulation de comportement : la fonction d'opération de masse peut-elle prendre en charge les retards aléatoires, la simulation d'opérations humanisées pour éviter les comportements mécaniques. 4. Gestion des permissions d'équipe : dispose-t-elle de fonctions claires d'attribution des comptes et d'audit des journaux d'opérations. Une plateforme professionnelle comme FBMM qui se concentre sur l'écosystème Facebook et met continuellement à jour les stratégies de lutte contre les risques est généralement un choix plus fiable.

📤 Partager Cet Article

🎯 Prêt À Commencer?

Rejoignez des milliers de marketers - commencez à booster votre marketing Facebook dès aujourd'hui

🚀 Commencer Maintenant - Essai Gratuit Disponible