Marketing de mídia social: como escolher agentes com precisão e se livrar do incômodo de contas banidas por associação?

Na onda do comércio eletrônico transfronteiriço e do marketing global de mídia social, o que os operadores têm em mãos não é apenas uma conta, mas sim pontos de contato com clientes meticulosamente cultivados, ativos de marca e até mesmo fontes diretas de receita. No entanto, os algoritmos de controle de risco da plataforma são como uma espada de Dâmocles suspensa, e as palavras "banimento por associação" são suficientes para zerar meses ou até anos de esforço. A prevenção de banimento de contas já passou de "pontos a serem observados" para se tornar a "principal prioridade" de vendedores transfronteiriços e profissionais de marketing. O cerne do problema geralmente reside no elo mais fundamental - sua identidade de rede, ou seja, seu endereço IP.

Banimento por Associação: O "Assassino Invisível" da Era das Mídias Sociais

Você já se deparou com cenas como esta? Uma nova conta recém-registrada é excessivamente ativa, mas logo é restringida; várias contas são claramente operadas por equipes diferentes, mas são consecutivamente julgadas como associadas; ou até mesmo apenas a troca de dispositivo ou ambiente de rede aciona o alerta de segurança da plataforma. Por trás disso, está o mecanismo de monitoramento cada vez mais sofisticado das plataformas de mídia social. Eles não apenas analisam seus padrões de comportamento, mas também rastreiam profundamente sua impressão digital de rede, incluindo o tipo de endereço IP, localização geográfica, ISP (Provedor de Serviços de Internet) e até mesmo o histórico de uso.

Quando várias contas são operadas a partir do mesmo endereço IP ou de um lote de endereços IP altamente semelhantes (como um segmento de data center), o sistema da plataforma não hesita em marcá-las como "contas associadas". No mínimo, as funções serão restritas; no pior, serão diretamente banidas, com uma taxa de sucesso de apelação extremamente baixa. Para profissionais que dependem de anúncios no Facebook, tráfego no TikTok e construção de marca no Instagram, este é, sem dúvida, o elo mais fraco da cadeia de negócios.

Armadilhas e Limitações de Estratégias de Resposta Comuns

Diante do risco de banimento, muitos operadores experimentaram vários métodos, mas frequentemente caíram em novas dificuldades:

- Uso de Proxies Gratuitos ou Públicos: Esta é quase a escolha de maior risco. Esses endereços IP são usados por milhares de pessoas e já estão no banco de dados de lista negra da plataforma. Usá-los para registrar ou fazer login em contas é o mesmo que se "auto-denunciar".

- Abuso de Proxies de Data Center: Esses proxies são baratos e rápidos, frequentemente usados para coleta de dados de alta concorrência. No entanto, seus segmentos de IP são abertos e transparentes, sendo facilmente identificados como não sendo usuários reais. Usá-los para operar contas de mídia social é tão notável quanto segurar uma placa de "Eu sou um robô" no meio da multidão.

- Uso de "Cortar Tudo" de Um Único Tipo de Proxy: Muitos provedores oferecem apenas um tipo de proxy. No entanto, as diferentes fases da operação de mídia social - desde registro em lote, manutenção de contas até publicação diária de conteúdo - têm necessidades de IP distintas. Usar a mesma chave para abrir todas as fechaduras só resultará em não abrir ou quebrar a fechadura.

Mais importante ainda, muitos usuários, ao escolherem proxies, prestam atenção apenas em "preço" e "velocidade", ignorando os atributos mais essenciais: qualidade do IP e adequação ao cenário. Um proxy inadequado não só não consegue proteger a conta, mas também se torna um gatilho direto para o banimento.

A Partir das Necessidades: Desvendando a Lógica de Seleção de IP para Operação de Mídia Social

Para fazer uma escolha sábia, primeiro você deve sair do raciocínio de "comprar proxy" e voltar a "que tarefa eu preciso realizar". A operação profissional de mídia social geralmente pode ser dividida em três cenários principais, cada um com requisitos únicos de IP:

| Cenário de Operação | Necessidade Essencial | Comportamento de Alto Risco |

|---|---|---|

| Registro em lote/Manutenção inicial de contas | Grande quantidade, IP dispersos e reais, simulando o registro de usuários naturais. | Uso de IPs contínuos e limpos, ritmo de registro excessivamente rápido. |

| Manutenção diária e publicação de conteúdo | IP estável, que não muda a longo prazo, simulando os hábitos de uso de longo prazo de usuários reais em locais fixos. | Troca frequente de IP, saltos de localização geográfica. |

| Pesquisa de mercado e coleta de dados | Alta concorrência, alta velocidade, para lidar com mecanismos anti-raspagem da plataforma, requisitos de segurança de conta relativamente baixos. | Uso de IPs de data center facilmente identificáveis para operações de conta. |

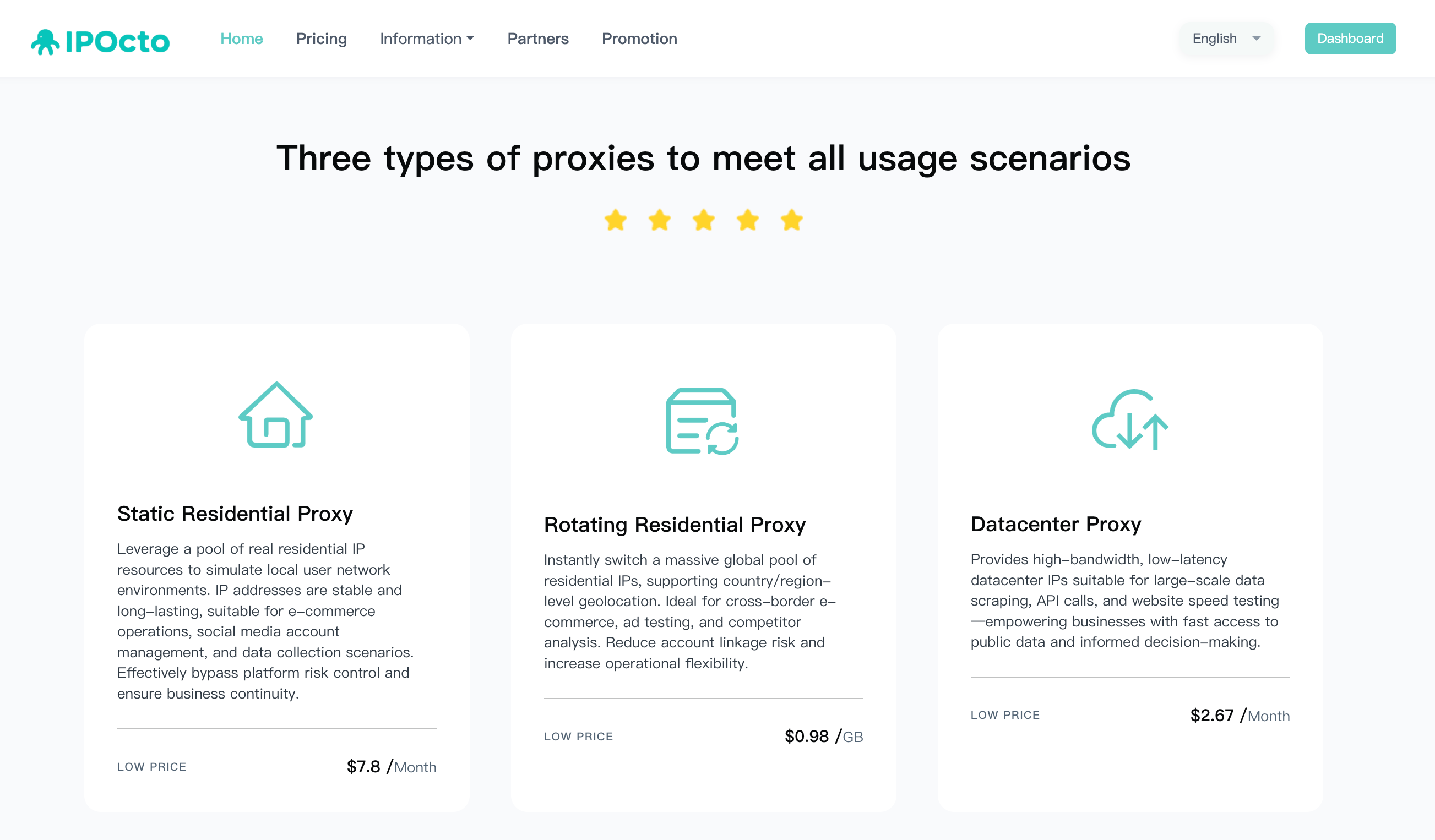

Com base na análise acima, as vantagens e desvantagens e cenários de aplicação dos principais tipos de proxy no mercado - proxy residencial dinâmico, proxy residencial estático e proxy de data center - tornam-se claros.

Correspondência Precisa: Posicionamento de Três Tipos de Proxy na Operação de Mídia Social

Na prática de serviço da IPocto, descobrimos através da comunicação com um grande número de usuários que operadores de sucesso não esperam que um proxy resolva todos os problemas, mas sim que escolham as ferramentas mais adequadas para diferentes tarefas, como montar uma caixa de ferramentas.

Proxy Residencial Dinâmico: Sua "Ferramenta de Registro e Rastreamento"

- Essência: O pool de IP vem de usuários reais de banda larga doméstica, os endereços IP mudam sob demanda ou periodicamente, e a localização geográfica é dispersa.

- Cenários de Mídia Social: Mais adequado para registro em lote inicial de contas e coleta em larga escala de dados de mídia social (como raspagem de posts públicos, dados de tags). Ele pode simular ao máximo o comportamento de registro natural de usuários reais em diferentes regiões do mundo, diluindo efetivamente o risco de registro.

- Observações: Devido à mudança de seus IPs, não é adequado para manutenção diária de contas que requerem login estável de longo prazo, caso contrário, os riscos de controle de risco podem ser acionados por saltos frequentes de IP.

Proxy Residencial Estático: Seu "Babá de Contas" e "Identidade Estável"

- Essência: Também é um IP de uma rede residencial real, mas a diferença crucial é que este endereço IP é fixado a longo prazo para você.

- Cenários de Mídia Social: Esta é a escolha de ouro para operação diária de contas. Imagine um usuário em Nova York fazendo login no Facebook a longo prazo através de um IP do mesmo ISP, o que é um comportamento natural. Proxies residenciais estáticos fornecem essa "carteira de identidade de residência digital estável", sendo muito adequados para manutenção de contas de longo prazo em contas principais, publicação de conteúdo, gerenciamento de anúncios e comunicação com clientes.

- Valor Central: Fornece a mais alta segurança e confiabilidade, sendo a base para evitar que contas maduras sejam banidas por associação devido a ambientes de rede anormais.

Proxy de Data Center: Foco em "Eficiência", mas deve ser isolado da "Operação de Contas"

- Essência: O IP vem de servidores de data center, com alta velocidade, baixo custo e forte capacidade de concorrência.

- Cenários de Mídia Social: Nunca use diretamente para fazer login ou operar contas de mídia social de valor. Seu palco está em coleta de dados públicos, monitoramento de preços, rastreamento de ranking de SEO etc., que exigem alta velocidade e alta concorrência. Você pode usá-lo para navegar rapidamente pelas páginas principais de concorrentes (sem fazer login), coletar informações públicas, mas o risco é extremamente alto assim que envolver o login da conta.

Fluxo de Trabalho Prático: Um Ciclo de Operação de Mídia Social Seguro e Eficiente

Vamos seguir o caso de uma equipe de comércio eletrônico transfronteiriço A e ver como eles combinam:

- Fase de Entrada no Mercado (Registro): A equipe A planeja promover um novo produto na Alemanha. Eles usaram proxies residenciais dinâmicos da IPOcto para registrar uma série de novas contas de mídia social a partir do pool de IPs residenciais de diferentes cidades na Alemanha, com intervalos de tempo razoáveis. Cada conta possuía uma impressão digital de rede inicial limpa e independente.

- Período de Cultivo e Criação de Contas (Manutenção): Após o registro das novas contas, eles atribuíram um proxy residencial estático alemão para cada conta principal. Nas próximas 2-4 semanas, essas contas realizaram atividades de baixa intensidade através deste IP fixo (preenchimento de informações, navegação em conteúdo, curtidas ocasionais), cultivando gradualmente o "peso natural" e a estabilidade da conta.

- Operação da Fase Madura (Publicação Diária e Anúncios): Após o amadurecimento das contas, a equipe continuou a usar seus respectivos proxies residenciais estáticos para publicação diária de conteúdo, veiculação de anúncios e interação com clientes. A estabilidade de IP a longo prazo garantiu a segurança da conta.

- Monitoramento de Mercado (Coleta de Dados): Simultaneamente, a equipe usou proxies de data center da IPOcto para coletar rapidamente informações de preços das principais plataformas de e-commerce alemãs e dinâmicas públicas de mídia social de concorrentes, fornecendo suporte de dados para suas estratégias de marketing. Todo o processo foi completamente isolado da rede IP que operava as contas.

O núcleo deste fluxo de trabalho é "separação dinâmica e estática, linha dedicada para uso dedicado". IPs dinâmicos são usados para o elo inicial que requer "quantidade" e "mudança", IPs estáticos são usados para o elo de manutenção de ativos que requer "estabilidade" e "longo prazo", e IPs de data center são usados para tarefas puras de dados. Através dos diversos pacotes de proxy fornecidos pela IPocto, a equipe pode alocar recursos de forma flexível, controlando custos e maximizando a segurança e a eficiência.

Conclusão

A segurança das contas de mídia social é uma batalha contínua e sofisticada contra o sistema de controle de risco da plataforma. A chave para recusar o banimento por associação não está em encontrar uma solução "universal", mas em construir uma mentalidade de "correspondência". Compreender profundamente as necessidades reais de identidade de rede de cada elo em sua cadeia de operação e corresponder ao tipo de proxy mais adequado a ela é o primeiro passo para construir um firewall de segurança para contas.

Isso significa passar de um "IP utilizável" grosseiro para um "usar o IP certo para fazer a coisa certa" refinado. Seja para a necessidade de grande quantidade de IPs dispersos para planejamento inicial, identidade estável para manutenção de ativos de longo prazo, ou recursos de alta velocidade para insights de mercado, escolher uma plataforma como a IPocto que oferece serviços de proxy claros, puros e claramente categorizados é em si uma manifestação de controle de risco profissional. Afinal, no mundo digital, seu IP é uma de suas credenciais de identidade mais importantes, digna de ser tratada como um ativo físico, escolhendo o "cofre" mais adequado para ela.

Perguntas Frequentes FAQ

P1: Já tenho uma conta banida, registrar uma nova conta com um novo proxy ainda será associado? R: O risco é alto. Além do IP, a plataforma também se associa através de impressões digitais de dispositivos (como navegador, informações de hardware), informações de registro (e-mail, número de telefone, informações) e outros. Sem limpar todas as rastros de associação (usando um ambiente e informações totalmente novos), apenas trocar o IP não é suficiente para garantir a segurança. Recomenda-se o uso de proxy residencial dinâmico com um ambiente totalmente novo para registro.

P2: Qual é mais seguro, proxy residencial estático ou proxy residencial dinâmico? R: A segurança é relativa e depende do cenário. Para operações diárias de contas que precisam existir de forma estável a longo prazo, proxies residenciais estáticos são mais seguros, pois simulam os hábitos de navegação fixos de usuários reais. Para registro ou coleta de dados, proxies residenciais dinâmicos são mais seguros, pois fornecem alta anonimidade e dispersão. Ambos são IPs residenciais de alta qualidade, a principal diferença é "fixo" versus "mudança".

P3: Eu só gerencio a conta ocasionalmente, preciso usar um IP tão estável quanto um proxy residencial estático? R: Se sua conta for de alto valor (como ter acumulado muitos fãs ou registros de pedidos), mesmo que a operação não seja frequente, ainda é fortemente recomendado o uso de proxy residencial estático. A variação drástica do IP ao fazer login ocasionalmente (por exemplo, de um IP de data center americano para um IP residencial do Reino Unido) é em si um comportamento de alto risco. Um IP residencial fixo e real pode fornecer a proteção de estabilidade mais básica para sua preciosa conta.

P4: Como julgar a qualidade dos IPs fornecidos pelo provedor de serviços de proxy? R: Você pode prestar atenção a alguns pontos: 1) Origem do IP: Se é claramente marcado como residential ISP (como Comcast, Deutsche Telekom, etc.); 2) Pureza: Se o IP foi amplamente utilizado por plataformas de mídia social (você pode solicitar testes ou verificar a reputação); 3) Transparência do Serviço: Se os tipos de proxy e sugestões de aplicação são claramente diferenciados. Por exemplo, nos pacotes da IPocto, o uso de diferentes tipos de proxy terá instruções claras para ajudar os usuários a evitar riscos de uso incorreto.

📤 Compartilhar Este Artigo

🎯 Pronto Para Começar?

Junte-se a milhares de profissionais de marketing - comece a impulsionar seu marketing no Facebook hoje

🚀 Começar Agora - Teste Grátis Disponível